Secondo un’indagine della svizzera Veeam sui Ransomware, la posta elettronica è ancora il canale più sfruttato. Fra le vittime sia aziende piccole che grandi

I pirati informatici non fanno distinzione fra imprese di piccole e grandi dimensioni e il loro canale di intrusione preferito è ancora quello della posta elettronica. Sono queste le due principali evidenze che emergono da un approfondito studio sugli attacchi ransomware realizzato da Veeam, il colosso informatico svizzero che sviluppa software di backup, disaster recovery e intelligent data management.

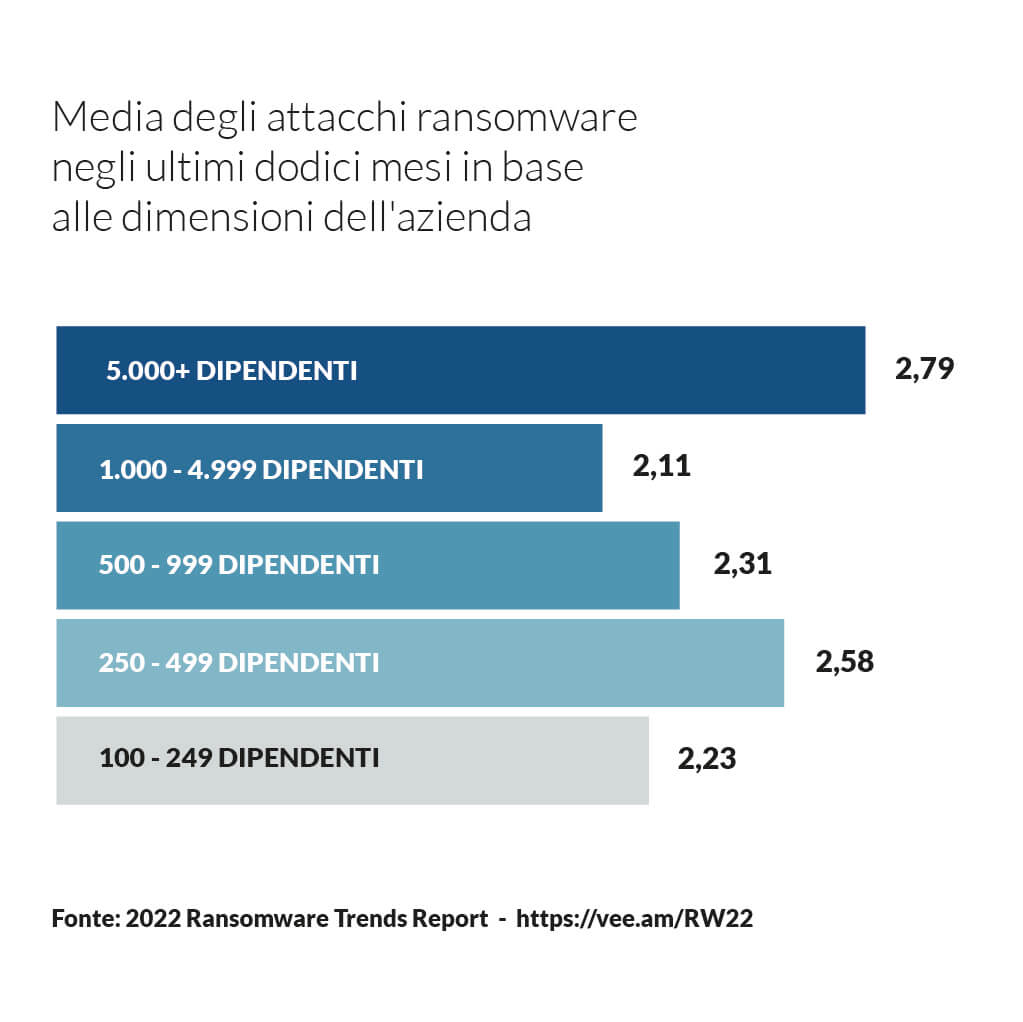

Su 1000 società incluse nell’indagine, tutte attive nel settore informatico, la media degli attacchi ransomware è stata pari a 2,33 per quelle con 100-249 dipendenti (hanno cioè in media subito più di due attacchi nell’arco di 12 mesi), a 2,58 per quelle con 250-499 dipendenti, a 2,31 per quelle con 500-999 dipendenti, a 2,11 per quelle con 1000-4999 e a 2,79 per quelle con più di 5000 dipendenti.

Come si può ben vedere non esiste una tipologia di azienda maggiormente soggetta ad attacchi se si basa l’analisi sul numero dei dipendenti.

Questo dato non stupisce più di tanto perché le grandi aziende possono pagare riscatti più alti ma solitamente hanno anche difese più solide; quelle più piccole sono prede meno ricche ma più facilmente attaccabili.

I pirati informatici scelgono dunque le prime o le seconde in base alle proprie capacità e alla struttura della loro organizzazione criminale.

Gli hacker sfruttano le e-mail

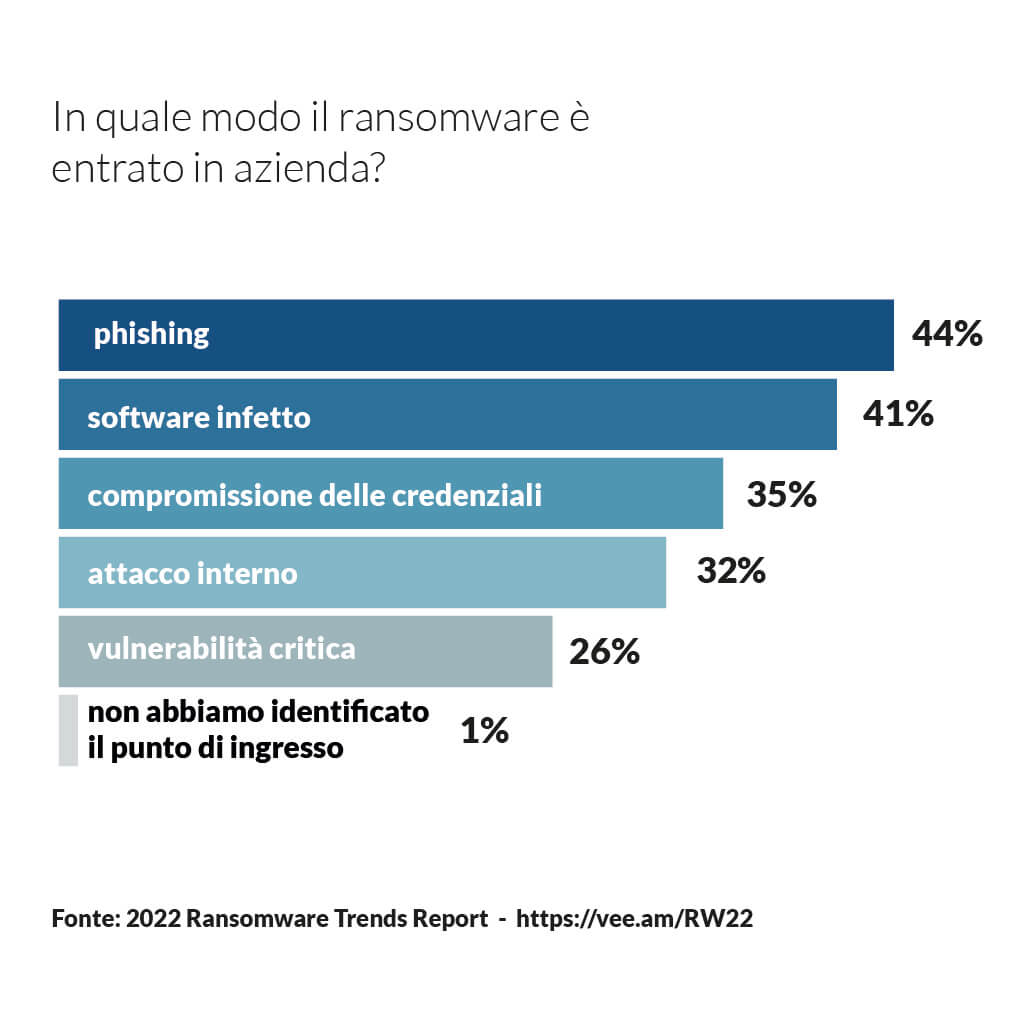

Desta sicuramente più stupore il fatto che l’e-mail sia tutt’oggi il punto più vulnerabile delle strutture informatiche ma, come amano ripetere i più grandi esperti di tecnologia, sono gli uomini i punti deboli e non le macchine.

Pigrizia, impreparazione e ingenuità sono i migliori alleati degli hacker.

E proprio per questo motivo qualsiasi organizzazione aziendale deve dedicare molte risorse alla formazione del personale, ancora prima di investire grandi somme sull’upgrade dei sistemi di difesa informatica.

Secondo Veeam, quasi un attacco su due (44%) è stato portato a termine utilizzando e-mail e link infetti. Seguono in questa particolare classifica i software contenenti virus e la compromissione delle credenziali di accesso ai servizi aziendali.

“Il punto di ingresso più comune per un attacco informatico sono ancora le e-mail di phishing, i link infetti e i siti Web con credenziali dubbie – si legge nello studio di Veeam – Con tutta la consapevolezza ormai diffusa riguardo ai ransomware e la disponibilità di formazione aziendale è deprecabile che nel 2022 questa sia ancora la causa principale degli attacchi. Detto questo, c’è ancora molto che i professionisti IT possono fare attraverso una maggiore attenzione nel test delle patch, nella gestione delle credenziali e nelle operazioni di controllo. In questo quadro il dato più positivo è che solo l’1% degli intervistati ha dichiarato di non essere in grado di identificare il punto di ingresso. Una conferma del fatto che sono stati fatti progressi nell’utilizzo di strumenti di monitoraggio, nonché nelle strategie di prevenzione”.

Come reagiscono le aziende sotto attacco

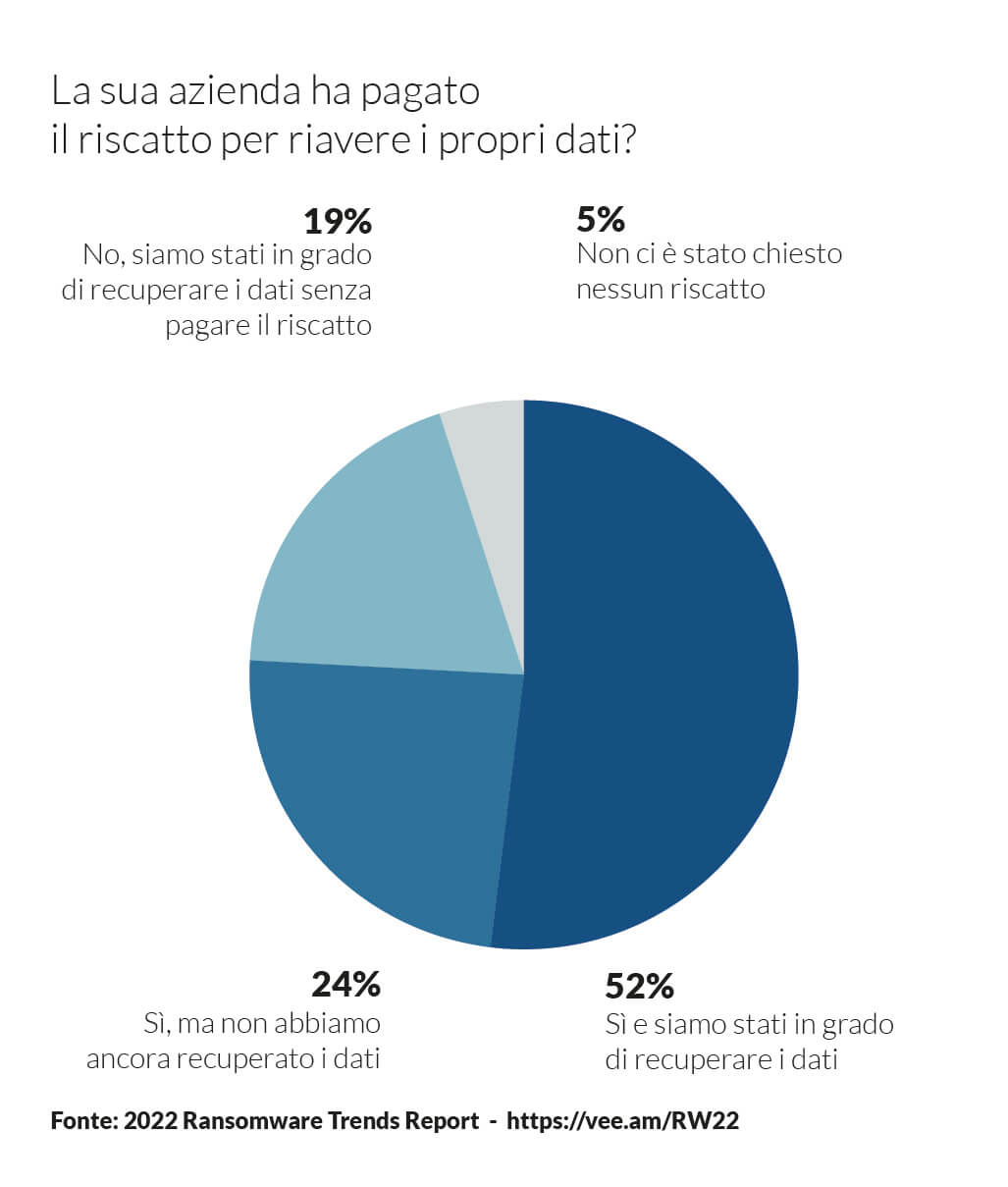

Come reagiscono le aziende una volta attaccate? Secondo l’indagine di Veeam circa la metà (52%) ha pagato il riscatto e recuperato i propri dati, una su quattro (24%) ha pagato ma non non si è vista restituire i propri dati, una su cinque (19%) è invece riuscita a recuperare i propri dati senza pagare grazie a soluzioni di data recovery.

Il restante 5% non ha ricevuto una richiesta di pagamento.

Il ruolo delle assicurazioni

In questo frangente le assicurazioni giocano un ruolo fondamentale: tre aziende su quattro (72%) fra quelle che hanno pagato avevano una qualche forma di copertura assicurativa. Non hanno cioè dovuto sopportare da sole le conseguenze di un attacco ransomware

La crescente consapevolezza dell’importanza delle cyber polizze emerge anche da un altro dato del report: più di un’azienda su due (57%) ha un’assicurazione che include la copertura dei costi di ripristino dei sistemi IT coinvolti da ransomware; un altro 30% ha una polizza cyber da cui però è esclusa o fortemente sottolimitata la copertura per attacchi ransomware (questa limitazione sta cominciando a diventare diffusa, è un elemento a cui fare molta attenzione nel processo di acquisto di una polizza Cyber), mentre il restante 13% non ha stipulato nessun contratto assicurativo.

Una scelta quest’ultima sicuramente sbagliata, visto che tutte le aziende incluse nello studio hanno subito almeno un attacco nell’arco di dodici mesi.